Как настроить интеграцию с Blitz

Что такое Blitz IDP?

Сервер аутентификации Blitz Identity Provider — это программное обеспечение для управления входом пользователей в приложения. Основные функции Blitz:

- Обеспечение единого сквозного входа пользователя в приложения (Single Sign-On).

- Конфигурируемый пользовательский интерфейс страниц входа, регистрации, восстановления доступа, управления учетной записью.

- Проверка прав доступа на вход пользователей в приложения.

- Проверка прав доступа пользователей и приложений при использовании REST-сервисов.

- Протоколирование событий доступа и действий с учетными записями.

Шаг 1. Добавьте приложение и настройте протокол OAuth 2.0 в Blitz

Внимание

Перед настройкой интеграции с Почтой обязательно настройте Источники данных в Blitz. В разделе Пользователи веб-интерфейса Blitz при поиске должны отображаться пользователи, которые синхронизируются из Active Directory.

Добавьте и настройте приложение:

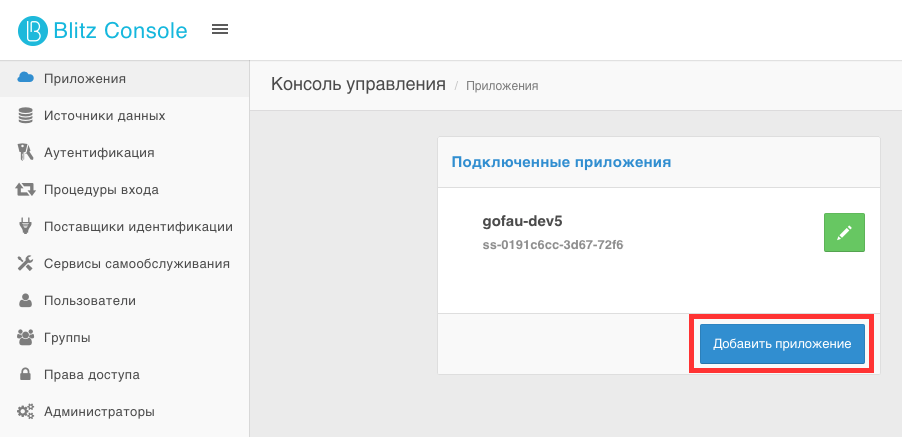

- Авторизуйтесь в панели администратора Blitz.

- В левом меню перейдите в раздел Приложения.

-

Нажмите Добавить приложение.

-

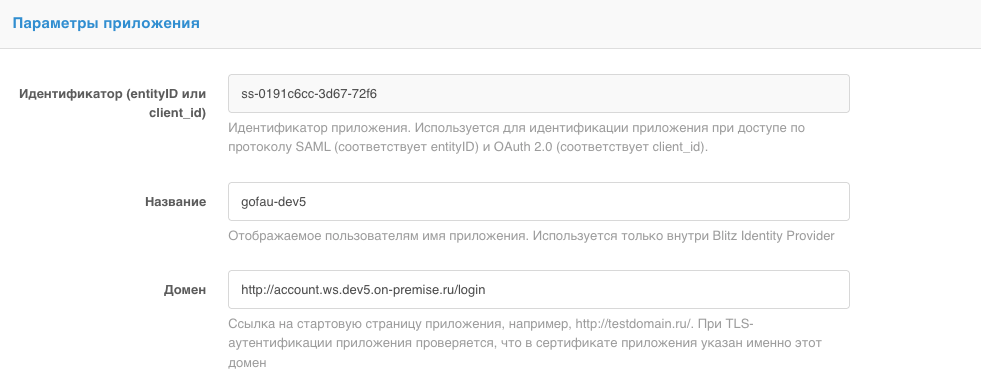

Придумайте Название и Идентификатор, который будет использоваться при работе с IDP Blitz.

-

В поле Домен нужно указать Домен для веб-интерфейса авторизации из веб-интерфейса установщика. Перейдите в раздел Настройки → Доменные имена → Настройки доменных имен. Веб-интерфейс установщика находится по адресу

http://deployer-address:8888. -

Нажмите кнопку Сохранить

Настройте протокол OAuth 2.0 на той же странице:

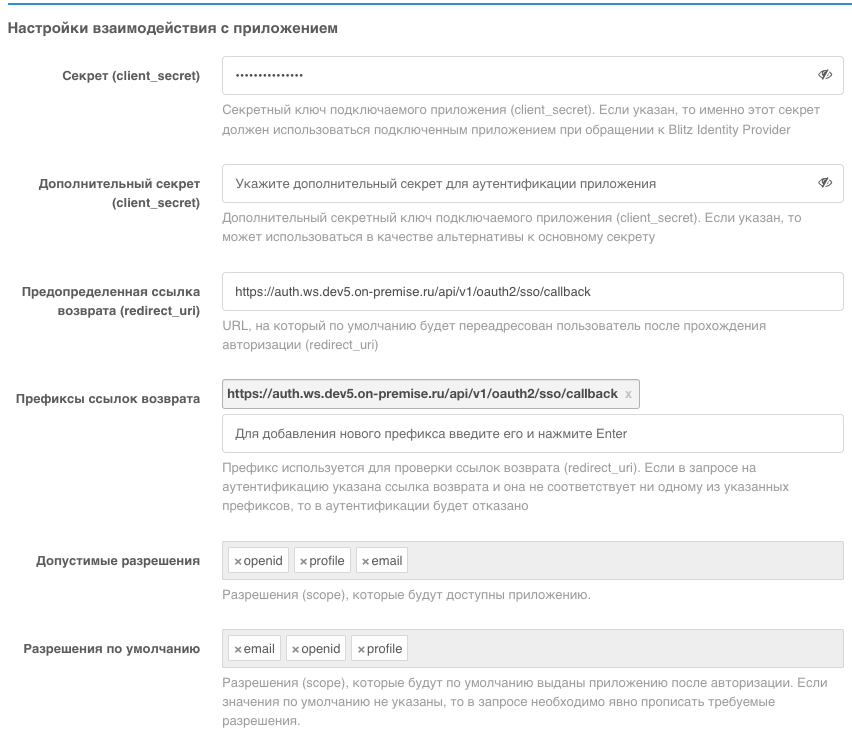

- Придумайте и заполните поле Секрет. Его затем надо будет указать в веб-интерфейсе установщика.

- В поле Предопределенная ссылка возврата укажите значение в следующей форме:

<Домен для доменной авторизации (внутренних запросов браузера)>/api/v1/oauth2/sso/callback. Чтобы получить Домен для доменной авторизации, в веб-интерфейсе установщика перейдите в раздел Настройки → Доменные имена → Настройки доменных имен. - В Префиксы ссылок возврата укажите URL из поля Предопределенная ссылка возврата.

-

В поля Допустимые разрешения и Разрешения по умолчанию укажите следующие разрешения: openid, profile, email.

Примечание

Описание разрешений находится в файле конфигурации

gofau.yamlсервиса gofau, блокoauth2.sso.scopes. -

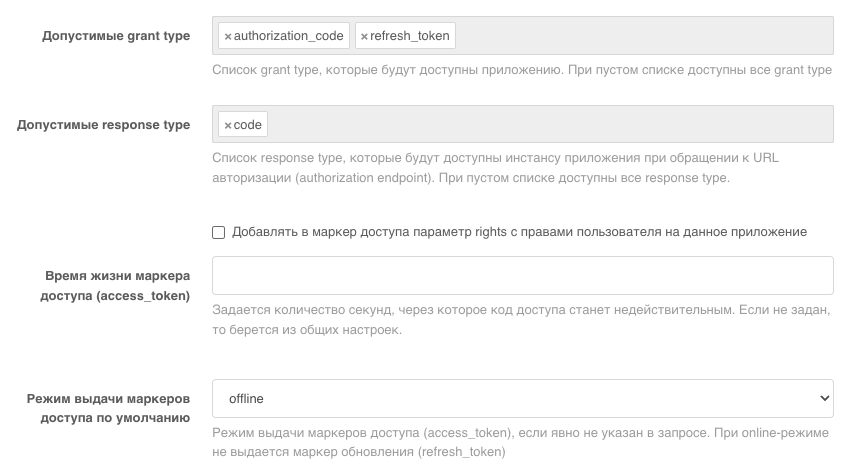

В поле Допустимые grant type укажите значения: authorization_code и refresh_token.

- В поле Допустимые reponse type укажите значение: code.

-

В поле Режим выдачи маркеров доступа по умолчанию выберите значение: offline.

-

Нажмите кнопку Сохранить.

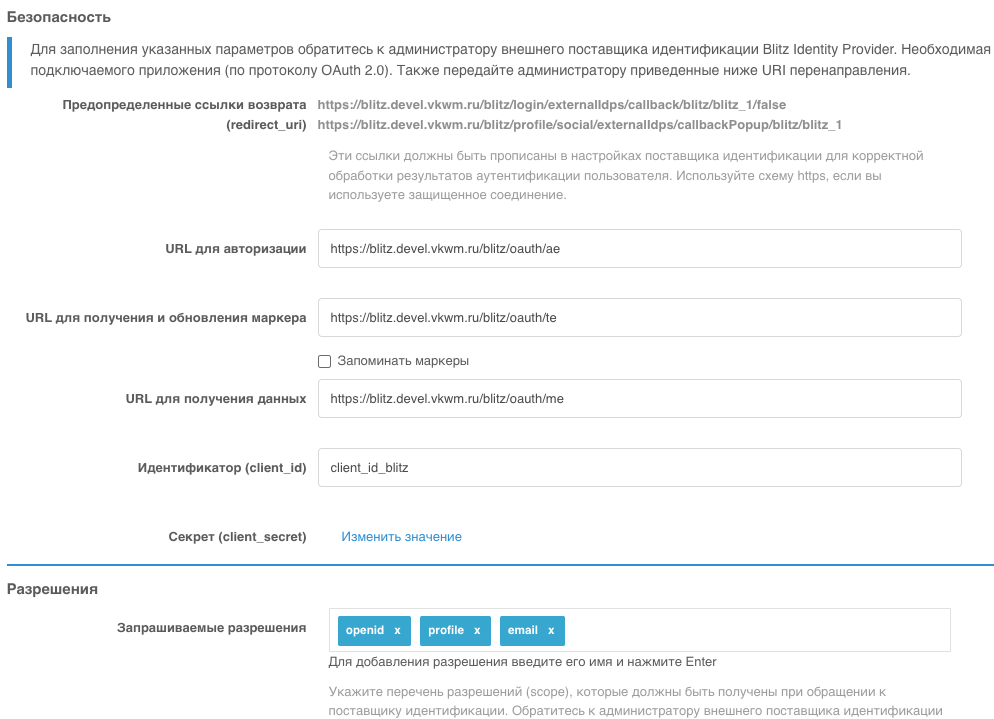

Шаг 2. Добавьте поставщика идентификации в Blitz

- В левом меню перейдите в раздел Поставщики идентификации.

- В списке поставщиков выберите Blitz Identity Provider.

- Придумайте и задайте значения полей Идентификатор поставщика и Название поставщика.

-

Замените слово

DOMAINна ваш домен в значении следующих полей:- URL для авторизации.

- URL для получения и обновления маркера.

- URL для получения данных.

-

В поле Запрашиваемые разрешения укажите значения: openid, profile, email.

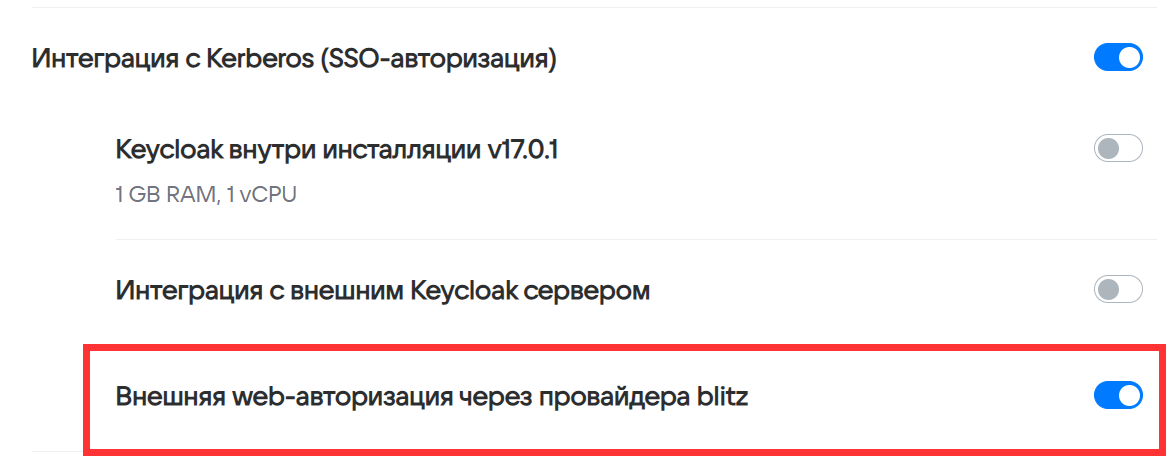

Шаг 3. Выполните настройку в установщике Почты VK Workspace

- Откройте веб-интерфейс установщика

http://server-address:8888. - Нажмите на кнопку

в правом верхнем углу, выберите пункт Продукты.

в правом верхнем углу, выберите пункт Продукты. - Перейдите на вкладку Администрирование.

-

Включите компоненты Интеграция с Kerberos (SSO-авторизация) и Внешняя web-авторизация через провайдера blitz.

-

Нажмите на кнопку Сохранить.

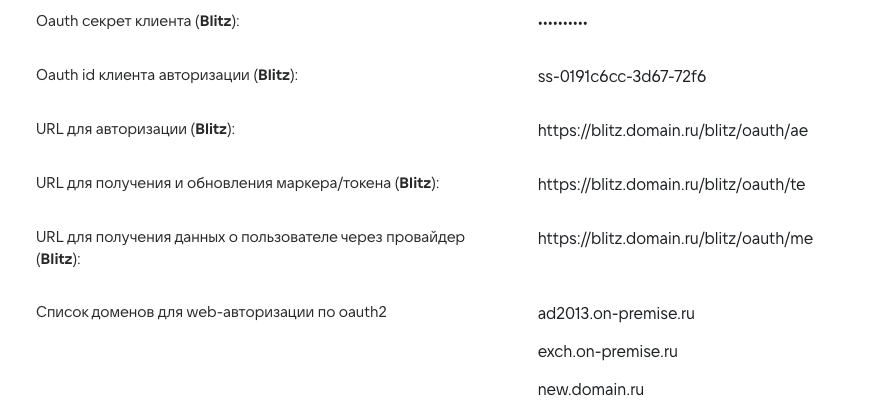

- Перейдите на вкладку Настройки → Настройки компонентов → Авторизация.

- Нажмите кнопку редактирования

.

. -

Заполните поля:

- Oauth секрет клиента (Blitz) — значение поля Секрет при настройке протокола в панели администратора Blitz.

- Oauth id клиента авторизации (Blitz) — значение поля Идентификатор при добавлении приложения в панели администратора Blitz.

- Поля с URL нужно взять с шага по добавлению поставщика идентификации.

-

Добавьте домены, которые вы хотите авторизовывать через IDP Blitz.

- Нажмите на кнопку Сохранить.

- Найдите контейнер swadb и выполните шаг add_sso_domains.

- Перейдите к списку контейнеров и выполните шаг up_container для контейнера gofau.

- После настройки перейдите на страницу авторизации в Почте и введите свою почту, должен сработать редирект на IDP. Авторизуйтесь на странице IDP Blitz.

Если авторизация не прошла, проверьте, что домен добавлен в базу данных:

Примечание

Если редирект не сработал, то вероятнее всего gofau не успел увидеть изменения в БД. Перезапустите контейнер или снизьте интервал получения данных через переменную окружения gofau OAUTH_SSO_CLIENTS_FETCHER_PULL_INTERVAL='5s' и выполните шаг up_container.